HTTP 응답코드

HTTP 응답코드를 통해 클라이언트의 요청이 서버에서 처리된 결과, 그리고 통신 상태를 이해할 수 있다

| 200~ | OK, 클라이언트 요청이 성공적으로 처리됨 |

| 300~ | 클라이언트 요청 처리를 위해 더 많은 동작이 필요하다는 리다이렉션 상태, 예를 들어 302 Found는 리소스가 다른 위치에 있어 리디렉트 함 |

| 400~ | 클라이언트 요청에 문제가 있음(요청 형식, 인증 실패, 권한 부족) 400 Bad Request, 401 Unauthorize 인증 없음, 403 Forbidden 접근 권한 없음, 404 Not Found 요청한 리소스 없음 |

| 500~ | 서버에서 요청 처리하는데 문제 발생. 505 internal server error, 503 service unavailable |

인증이 필요하지 않은 요청에서 401 Unauthorized 응답이 발생하면 서버의 인증 메커니즘이 제대로 작동하지 않을 가능성이 있듯이, 버그헌팅이나 취약점 분석에서 HTTP 응답코드를 이해하는 것이 중요함

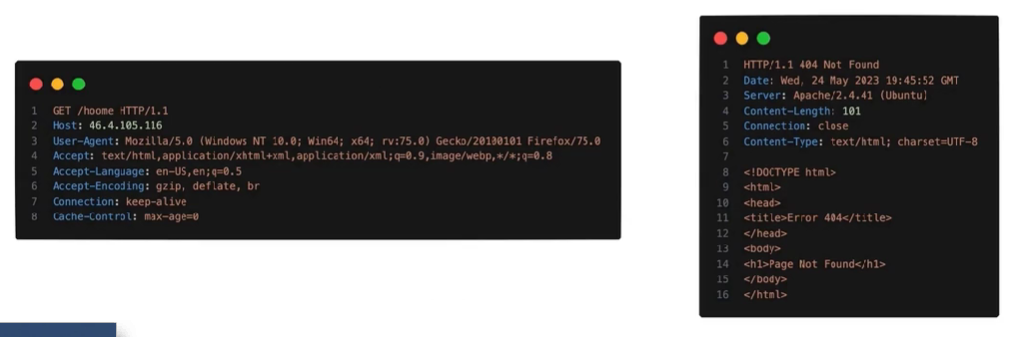

URL에 HOME 대신에 HOOME을 입력하는 오타가 발생하면 404 NOT FOUND 응답이 발생해 해당 경로에 리소스가 없음을 알려준다. 동시에, 해당 url을 기반으로 실제로 존재할 가능성이 있는 다른 url 경로를 예측해 볼 수도 있겠다.

그리고 404 에러 페이지 자체에도 주의를 해야하는데 개발자들이 error page를 제대로 구현하지 않거나 시스템 정보 같은 민감한 정보를 실수로 노출하는 경우가 있어 버그를 찾을 수도 있다.

클라이언트 요청을 받아 서버에서 응답을 처리한 결과를 HTTP 응답으로 반환하는데 HTTP 상태코드와 응답 헤더, 쿠키, 본문(json,html)등이 포함되는 게 대략적인 과정이다

HTTP 프록시

HTTP 프록시는 브라우저와 서버 사이에 위치해있고 HTTP 트래픽 중개인의 역할을 한다.

클라이언트는 HTTP 요청을 프록시로 보내고 프록시는 이 요청을 서버로 전달하기 때문에 프록시가 요청을 수정, 로깅, 차단 등 작업을 수행할 수 있다. 서버에서 처리가 끝난 HTTP 응답을 프록시로 보내고 프록시는 또 클라이언트로 전달함.

→ 클라이언트/서버 통신을 중간에서 제어하고 모니터링할 수 있어 보안 강화, 성능 향상, 로깅 및 디버깅의 이점이 있음

특히 HTTP 프록시 도구(burpsuite 같은)를 사용하면 요청과 응답을 분석하고 수정할 수 있어서 버그를 찾기도 수월함

Burpsuite 기능

리피터 Repeater: 캡처한 HTTP 요청을 수정해서 서버의 반응을 테스트할 수 있음

인트루더 Intruder: 사용자가 지정한 위치의 값을 바꿔서 HTTP 요청을 자동으로 보낸다

intruder 기능을 활용한 실습 포스팅은 여기

https://eggsmong.tistory.com/86

[웹해킹] Lab: Basic SSRF against another back-end system Writeup

저번 ssrf 포스팅: https://eggsmong.tistory.com/85 웹해킹 :: SSRF 취약점/ Lab: Basic SSRF against the local serverSSRF이란? 공격자가 서버사이드에서 의도하지 않은 지점으로 요청을 하도록 만드는 행위이다.일반

eggsmong.tistory.com

'웹해킹' 카테고리의 다른 글

| [웹해킹] OWASP Top10 취약점 - IDOR, XSS, CSRF, SQL injection, File Inclusion, SSRF (1) | 2025.03.08 |

|---|---|

| [웹해킹] Authentication, Authorization, Input Validation 보안 매커니즘 (0) | 2025.03.08 |

| [웹해킹] 클라이언트와 서버 통신 구조와 GET POST 메소드 (1) | 2025.03.07 |

| [웹해킹] 웹 어플리케이션 작동원리 Web Application (1) | 2025.03.06 |

| 취약점 리스크 정량화 산정방법, 버그헌팅을 위한 마인드 관리 (0) | 2025.03.06 |